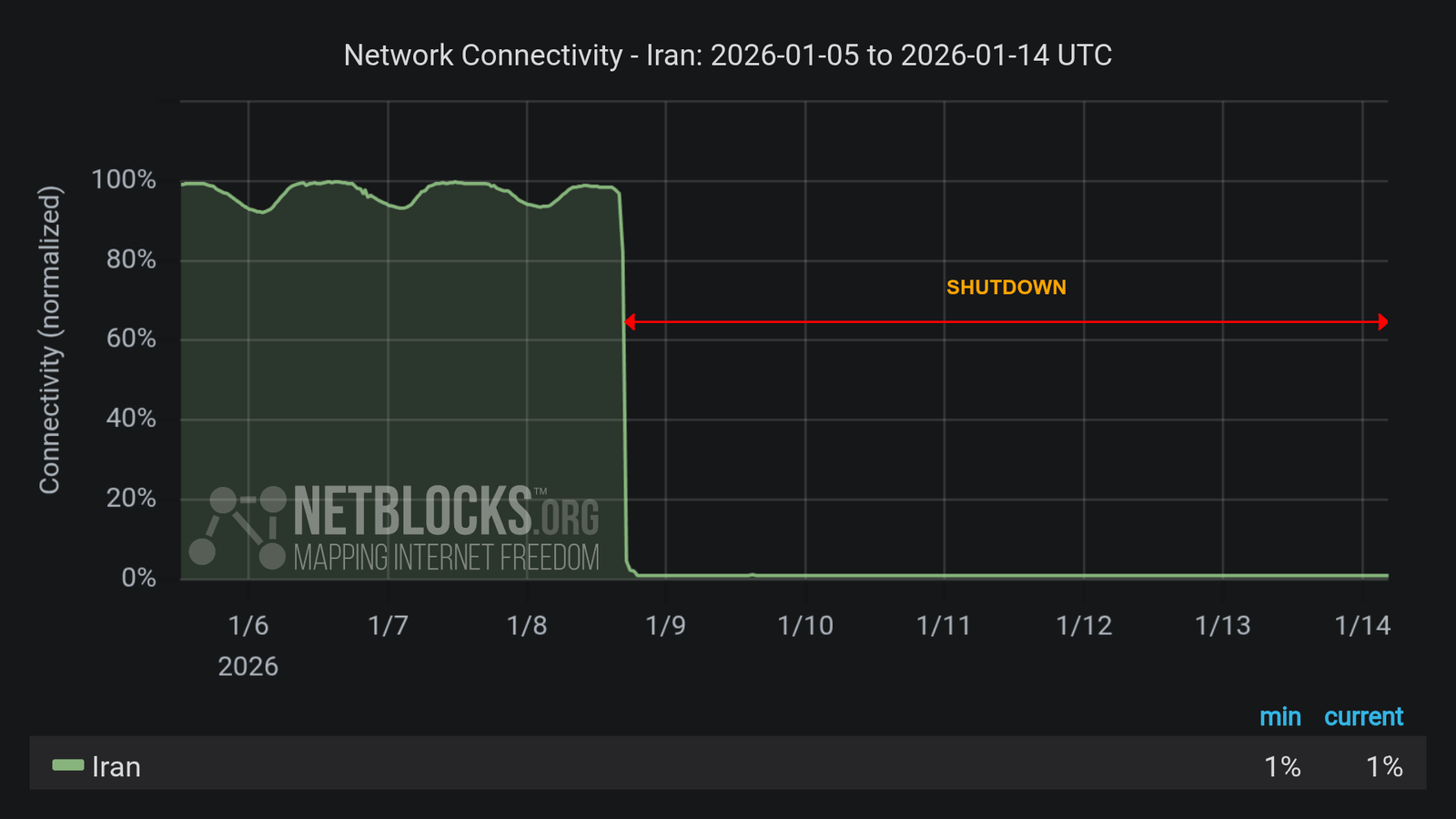

Dall’8 gennaio 2026, la Repubblica Islamica dell’Iran ha implementato il livello massimo di isolamento digitale in risposta alle crescenti insurrezioni popolari. I dati telemetrici confermano un crollo del traffico transfrontaliero prossimo al 98%. Non si tratta di un disservizio, ma dell’attivazione deliberata di un “kill-switch” sui gateway internazionali, isolando efficacemente il cyberspazio iraniano.

National Information Network (NIN) come Arma Tattica

Il regime ha completato la migrazione forzata sulla National Information Network (NIN). Attualmente, l’infrastruttura opera come una “Intranet sovrana” chiusa:

- Whitelisting Rigido: Solo asset strategici (settore bancario, infrastrutture energetiche, comandi militari) mantengono l’accesso al web globale tramite tunnel monitorati.

- Segmentazione: La popolazione civile è confinata a servizi ospitati localmente, permettendo al governo di mantenere attive le funzioni economiche di base mentre viene reciso ogni canale di comunicazione con l’esterno (social media, messaggistica criptata, VPN commerciali).

Electronic Warfare (EW) contro i Satelliti LEO

Il focus principale dello scontro tecnologico è la rete Starlink. Con la rete terrestre compromessa, i terminali satellitari sono diventati il centro di gravità della resistenza. Le unità di guerra elettronica dei Pasdaran (IRGC) hanno adottato contromisure aggressive:

- Jamming Localizzato: Segnalazioni di disturbi massicci sulle frequenze Ku-band e Ka-band nelle aree urbane dense, mirati a degradare il rapporto segnale/rumore dei terminali user.

- Triangolazione Spettrale: Le forze di sicurezza utilizzano apparati mobili di rilevamento (RDF – Radio Direction Finding) per individuare le emissioni di uplink dei terminali Starlink attivi. L’attivazione di un terminale in area urbana comporta un rischio immediato di geolocalizzazione e raid fisico.

Sorveglianza e SIGINT Tattica

Sul terreno, la repressione è supportata da capacità SIGINT (Signals Intelligence) pervasive:

- IMSI Catchers: Massiccio dispiegamento di finti ripetitori cellulari (“Stingrays”) nei punti caldi delle proteste. Questi dispositivi forzano i telefoni cellulari a connettersi a reti 2G/3G meno sicure per intercettare metadati e identificativi univoci (IMSI/IMEI), creando mappe in tempo reale delle folle e identificando i leader.

- DPI (Deep Packet Inspection): Il poco traffico residuo che passa attraverso gli ISP nazionali è soggetto ad analisi profonda per identificare protocolli di offuscamento VPN (come V2Ray o Shadowsocks), che vengono bloccati istantaneamente.

Valutazione

L’Iran sta conducendo una disconnessione totale, dimostrando una capacità di sovranità digitale autoritaria superiore a quella russa e vicina al modello cinese. Il blackout non è un incidente, ma una componente integrata della dottrina militare di soppressione delle rivolte. La capacità della resistenza di mantenere canali aperti dipende ora esclusivamente dalla “Sneaker-net” (trasporto fisico di dati) e dalla resilienza delle connessioni satellitari contro il jamming avanzato.

Aggiornamento del 16/01/2026

Il collegamento internet continua ad essere pesantemente limitato, sono oltre 192 le ore di blackout informativo per i cittadini iraniani.

Aggiornamento del 24/01/2026

Secondo i dati pubblicati da Netblocks e Cloudflare Radar le attività di interscambio dati sono ancora pesantemente limitate.

Aggiornamento del 26/01/2026

Per il 18° giorno consecutivo la connettività in Iran è estremamente limitata.

Aggiornamento del 03/02/2026

La connettività nel paese sta riprendendo ma non ha raggiunto ancora i livelli pre-blackout. Alcune fluttuazioni su base giornaliera sembrano indicare una continua attività di limitazione delle informazioni in ingresso/uscita.

Aggiornamento del 14/02/2026

I livelli di connettività hanno quasi raggiunti i livelli pre-blackout confermando la ripresa dei servizi internet nel paese.