Il 29 dicembre 2025, mentre la Polonia affrontava tempeste di neve e temperature rigide, un attore ostile ha lanciato un’offensiva coordinata contro il cuore energetico del paese. L’operazione, definita dal CERT Polska come un atto di “incendio doloso digitale”, non mirava al profitto economico o allo spionaggio a lungo termine, ma alla pura e irreversibile distruzione di asset critici.

L’incidente ha coinvolto simultaneamente parchi eolici e solari, un impianto di cogenerazione (CHP) e, in modo opportunistico, un’azienda manifatturiera, rivelando una convergenza allarmante tra vulnerabilità IT e sabotaggio fisico dei sistemi OT.

Sabotaggio alle sottostazioni

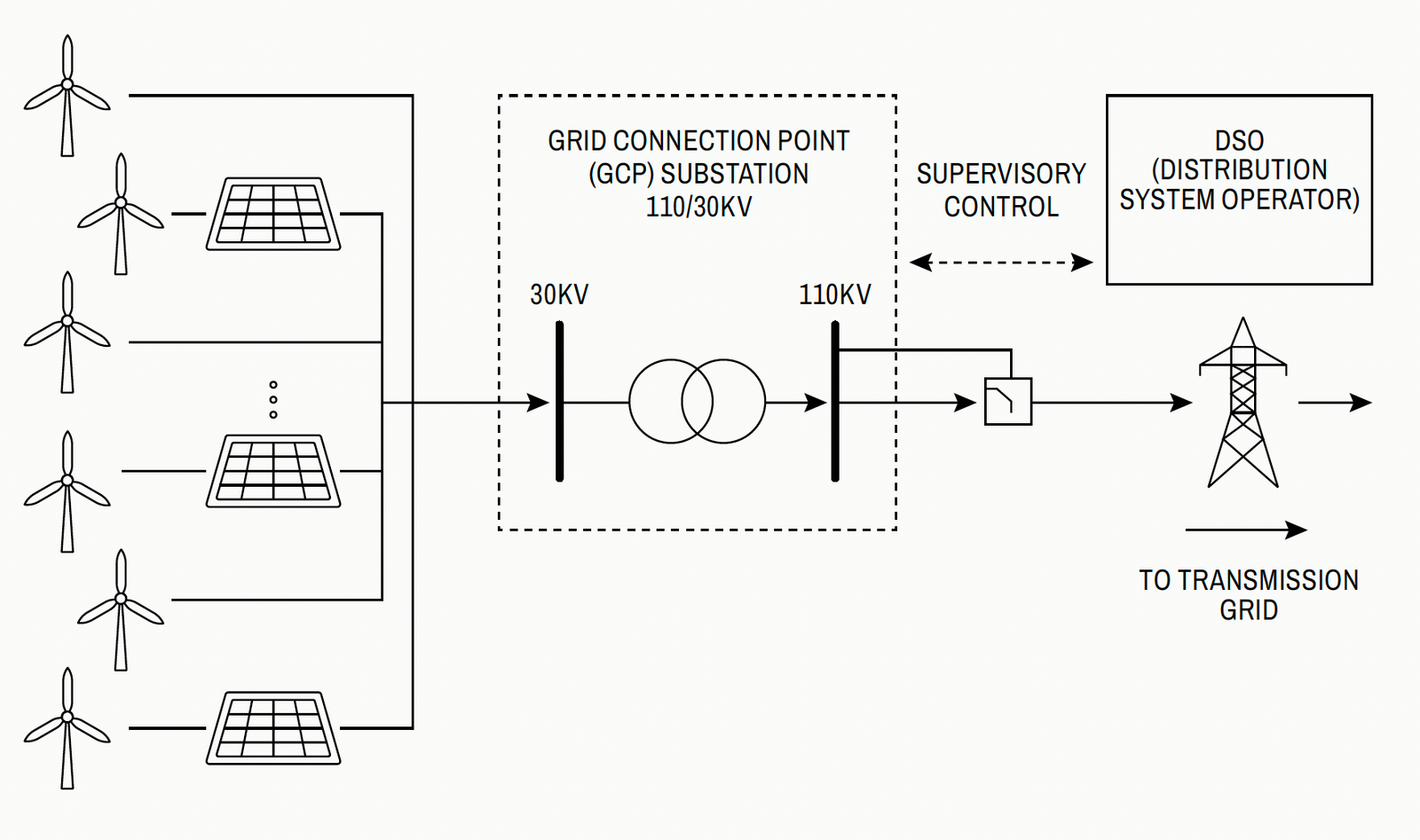

L’attacco più esteso ha colpito oltre 30 impianti di energia rinnovabile, concentrandosi sui punti di connessione alla rete (GCP – Grid Connection Point), snodi vitali per il monitoraggio e il controllo remoto da parte degli operatori di distribuzione. Sebbene la produzione elettrica non sia stata interrotta, l’attacco ha reciso le comunicazioni con i Distribution System Operators (DSO), creando una condizione di cecità operativa.

La penetrazione iniziale è avvenuta attraverso dispositivi perimetrali FortiGate configurati come concentratori VPN. Gli attaccanti hanno sfruttato una grave lacuna nella postura di sicurezza: le interfacce VPN erano esposte su internet e permettevano l’autenticazione senza fattori multipli (MFA), spesso utilizzando account con password riutilizzate tra diversi impianti. Ottenuti i privilegi amministrativi, l’attore ha eseguito un reset di fabbrica dei dispositivi di rete il giorno stesso dell’attacco per cancellare le proprie tracce e ostacolare il ripristino.

Il danno più significativo è stato inflitto ai sistemi di automazione industriale. Gli attaccanti hanno preso di mira le Remote Terminal Units (RTU) Hitachi RTU560 sfruttando l’account “Default”. Attraverso l’interfaccia web, hanno caricato un firmware corrotto (un file ELF modificato con 240 byte di valore 0xFF all’entry point), causando un errore di istruzione che ha mandato i dispositivi in un loop di riavvio infinito. Parallelamente, sui controller Mikronika basati su Linux, gli attaccanti hanno eseguito comandi via SSH con privilegi di root per cancellare l’intero file system, mentre sui server seriali Moxa NPort sono stati modificati gli indirizzi IP impostandoli su valori di loopback (127.0.0.1), rendendo i dispositivi irraggiungibili da remoto.

L’attacco all’Impianto di Cogenerazione

Mentre l’attacco alle rinnovabili è stato rapido, la compromissione dell’impianto di cogenerazione (CHP) è stata il culmine di una lunga operazione di ricognizione iniziata mesi prima, a marzo 2025. L’attaccante si è mosso lateralmente nell’infrastruttura partendo da un “jump host” accessibile via RDP, fino a compromettere il controller di dominio.

Durante la fase di ricognizione, l’attore ha dimostrato un interesse specifico per i sistemi industriali, catturando screenshot delle schermate SCADA tramite l’utility nircmd ed enumerando le risorse di rete. La persistenza e l’escalation dei privilegi sono state ottenute attraverso tecniche avanzate, come il furto del database Active Directory (ntds.dit) e la creazione di “Diamond Tickets” tramite il tool Rubeus.

La fase distruttiva finale nell’impianto CHP ha mostrato un livello di aggressività raro. Oltre all’uso di malware wiper tradizionali, gli attaccanti hanno impiegato una tecnica di distruzione “fisica” dei dati. Hanno avviato sui server una distribuzione Linux minimale (Tiny Core Linux) tramite interfaccia KVM e utilizzato il comando dd per sovrascrivere i dischi con dati casuali. Non contenti, hanno tentato di riconfigurare gli array RAID tramite la tecnologia Intel Rapid Storage, con l’intento di distruggere la struttura logica dei volumi di archiviazione.

DynoWiper e l’Anomalia AI

L’analisi del codice maligno ha rivelato l’uso di due strumenti distinti, progettati esclusivamente per il sabotaggio senza alcuna richiesta di riscatto.

Il primo, denominato DynoWiper, è un eseguibile nativo Windows utilizzato nell’impianto CHP. Questo malware sovrascrive i file con sequenze pseudocasuali generate dall’algoritmo Mersenne Twister. Una peculiarità di DynoWiper è la sua selettività: il malware evita deliberatamente di corrompere directory critiche come windows, boot o system32. Questa scelta tattica suggerisce la volontà di mantenere il sistema operativo stabile quel tanto che basta per completare la distruzione dei dati utente e business, massimizzando il danno operativo.

Il secondo strumento, LazyWiper, utilizzato contro l’azienda manifatturiera, è uno script PowerShell con caratteristiche insolite. Il codice responsabile della sovrascrittura dei file è scritto in C# e include commenti privi di senso logico umano, indicando con alta probabilità che l’attaccante abbia utilizzato un modello di intelligenza artificiale (LLM) per generare parte del codice. LazyWiper include anche un meccanismo di sicurezza (kill-switch) che interrompe l’esecuzione se rileva di essere in esecuzione su un controller di dominio, limitando il raggio d’azione alle workstation.

Le Ombre di “Static Tundra”

L’indagine condotta dal CERT Polska ha permesso di collegare l’infrastruttura di attacco a un cluster di attività noto. I server VPS e i router Cisco compromessi utilizzati per l’accesso iniziale e l’esfiltrazione mostrano forti sovrapposizioni con l’infrastruttura del gruppo Static Tundra, conosciuto anche come Berserk Bear, Dragonfly o Ghost Blizzard.

Questo attore, storicamente associato all’intelligence russa, ha un lungo storico di interesse nel settore energetico globale. Sebbene le tecniche di distribuzione del malware tramite Group Policy Object (GPO) ricordino il modus operandi del gruppo Sandworm (responsabile di attacchi simili in Ucraina), le differenze nel codice dei malware impediscono un’attribuzione tecnica definitiva a quest’ultimo gruppo. Tuttavia, la natura distruttiva, il timing invernale e il target strategico confermano la matrice geopolitica dell’operazione, segnando un’escalation significativa nelle capacità di sabotaggio delle infrastrutture critiche europee.